Artikelversion: GitHub.com

Zwei-Faktor-Authentifizierung konfigurieren

Du kannst zwischen mehreren Optionen wählen, um eine zweite Authentifizierungsquelle Deinem Konto hinzuzufügen.

Inhalt dieses Artikels

- Zwei-Faktor-Authentifizierung mit einer mobilen TOTP-Anwendung konfigurieren

- Zwei-Faktor-Authentifizierung mit SMS konfigurieren

- Zwei-Faktor-Authentifizierung mit einem Sicherheitsschlüssel konfigurieren

- Weiterführende Informationen

Were you able to find what you were looking for?

Thank you! Your feedback has been submitted.

Du kannst die Zwei-Faktor-Authentifizierung per Mobilanwendung oder per SMS konfigurieren. Du kannst auch einen Sicherheitsschlüssel hinzufügen.

Wir empfehlen dringend, eine TOTP-Anwendung (Time-based One-Time Password) zu verwenden, um die Zwei-Faktor-Authentifizierung (2FA) zu konfigurieren. TOTP-Anwendungen sind zuverlässiger als SMS, besonders bei Standorten außerhalb der USA. TOTP-Anwendungen unterstützen das sichere Backup Deiner Authentifizierungscodes in der Cloud und sie können wiederhergestellt werden, wenn Du den Zugriff auf Dein Gerät verlierst.

Warnung:

- Wenn Du ein Mitglied, Abrechnungsmanager, oder externer Mitarbeiter eines privaten Repositorys einer Organisation bist, die die Zwei-Faktor-Authentifizierung voraussetzt, musst Du die Organisation verlassen, bevor Du die 2FA auf GitHub deaktivieren kannst.

- Wenn Du die 2FA deaktivierst, verlierst Du automatisch den Zugriff auf die Organisation und alle privaten Forks, die Du in den privaten Repositorys der Organisation hast. Um wieder auf die Organisation und Deine Forks zuzugreifen, aktiviere die Zwei-Faktor-Authentifizierung erneut und wende Dich an einen Organisationsinhaber.

Zwei-Faktor-Authentifizierung mit einer mobilen TOTP-Anwendung konfigurieren

Eine TOTP-Anwendung (Time-based One-Time Password) erzeugt automatisch einen Authentifizierungscode, der sich nach einem bestimmten Zeitraum ändert. Wir empfehlen die Nutzung Cloud-basierter TOTP-Apps wie:

Tipp: Um die Authentifizierung per TOTP auf mehreren Geräten zu konfigurieren, scanne bei der Einrichtung den QR-Code mit jedem Gerät gleichzeitig. Wenn die 2FA bereits aktiviert ist und Du ein weiteres Gerät hinzufügen möchtest, musst Du die 2FA über Deine Sicherheitseinstellungen erneut konfigurieren.

- Lade eine TOTP-Anwendung herunter.

- Klicke in der oberen rechten Ecke einer beliebigen Seite auf Dein Profilfoto und klicke dann auf Settings (Einstellungen).

- Klicke in der Seitenleiste für Benutzereinstellungen auf Security (Sicherheit).

- Klicke unter „Two-factor authentication" (Zwei-Faktor-Authentifizierung) auf Enable two-factor authentication (Aktiviere Zwei-Faktor-Authentifizierung).

- Klicke auf der Seite zur Zwei-Faktor-Authentifizierung auf Set up using an app (Mit einer App einrichten).

- Speicher Deine Wiederherstellungscodes an einem sicheren Ort. Deine Wiederherstellungscodes helfen Dir wieder auf Dein Konto zugreifen, wenn Du den Zugriff darauf verloren hast.

- Um Deine Wiederherstellungscodes auf Deinem Gerät zu speichern, klicke auf Download (Herunterladen).

- Um eine physische Kopie Deiner Wiederherstellungscodes aufzubewahren, klicke auf Print (Drucken).

- Um Deine Wiederherstellungscodes zur Speicherung in einem Passwort-Manager zu kopieren, klicke auf Copy (Kopieren).

- Klicke nach dem Speichern Deiner Zwei-Faktor-Wiederherstellungscodes auf Next (Weiter).

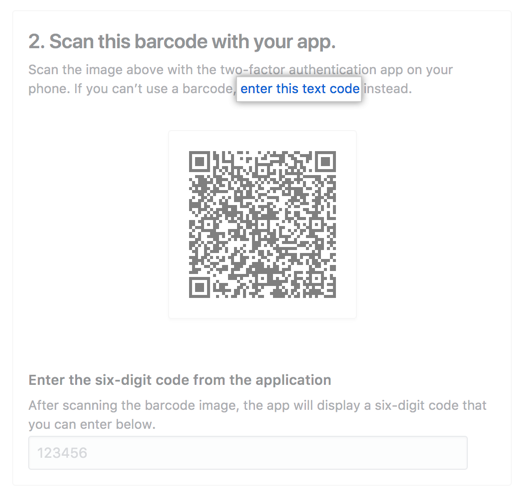

- Führe auf der Seite zur Zwei-Faktor-Authentifizierung eine der folgenden Aktionen durch:

- Scanne den QR-Code mit der App Deines Mobilgeräts. Nach dem Scannen zeigt die App einen sechsstelligen Code an, den Du auf GitHub eingeben kannst.

- Wenn Du den QR-Code nicht scannen kannst, klicke auf enter this text code (Diesen Textcode eingeben), um einen Code anzuzeigen, den Du kopieren und manuell aufGitHub eingeben kannst.

- Die TOTP-Mobilanwendung speichert Dein GitHub-Konto und erzeugt alle paar Sekunden einen neuen Authentifizierungscode. Gib auf der 2FA-Seite auf GitHub den Code ein, und klicke auf Enable (Aktivieren).

- Nachdem Du Deine Wiederherstellungscodes gespeichert und 2FA aktiviert hast, empfehlen wir Dir, Dich abzumelden und wieder bei Deinem Konto anzumelden. Bei Problemen wie einem vergessenen Passwort oder einem Tippfehler in Deiner E-Mail-Adresse kannst Du Wiederherstellungscodes verwenden, um auf Dein Konto zuzugreifen und das Problem zu beheben.

Zwei-Faktor-Authentifizierung mit SMS konfigurieren

Wenn Dir die Authentifizierung per TOTP-Mobilanwendung nicht möglich ist, kannst Du stattdessen SMS-Nachrichten zur Authentifizierung verwenden. Du kannst auch eine zweite Telefonnummer für ein Fallback-Gerät angeben. Wenn Du weder auf Dein primäres Gerät noch auf Deine Wiederherstellungscodes zugreifen kannst, ermöglicht eine Ersatztelefonnummer für SMS den erneuten Zugriff auf Dein Konto.

Bevor Du diese Methode verwendest, stelle sicher, dass Du SMS empfangen kannst. Möglicherweise fallen Gebühren des Mobilfunkanbieters an.

Warnung: Wir empfehlen dringend, statt SMS eine TOTP-Anwendung für die Zwei-Faktor-Authentifizierung zu verwenden. GitHub unterstützt den SMS-Versand an Telefone nicht für jedes Land. Bevor Du die Authentifizierung per SMS konfigurierst, sieh Dir die Liste der Länder an, in denen GitHub die Authentifizierung per SMS unterstützt. Weitere Informationen findest Du unter „Länder, in denen die SMS-Authentifizierung unterstützt wird“.

- Klicke in der oberen rechten Ecke einer beliebigen Seite auf Dein Profilfoto und klicke dann auf Settings (Einstellungen).

- Klicke in der Seitenleiste für Benutzereinstellungen auf Security (Sicherheit).

- Klicke unter „Two-factor authentication" (Zwei-Faktor-Authentifizierung) auf Enable two-factor authentication (Aktiviere Zwei-Faktor-Authentifizierung).

- Klicke auf der Seite zur Zwei-Faktor-Authentifizierung auf Set up using SMS (Mit einer SMS einrichten).

- Speicher Deine Wiederherstellungscodes an einem sicheren Ort. Deine Wiederherstellungscodes helfen Dir wieder auf Dein Konto zugreifen, wenn Du den Zugriff darauf verloren hast.

- Um Deine Wiederherstellungscodes auf Deinem Gerät zu speichern, klicke auf Download (Herunterladen).

- Um eine physische Kopie Deiner Wiederherstellungscodes aufzubewahren, klicke auf Print (Drucken).

- Um Deine Wiederherstellungscodes zur Speicherung in einem Passwort-Manager zu kopieren, klicke auf Copy (Kopieren).

- Klicke nach dem Speichern Deiner Zwei-Faktor-Wiederherstellungscodes auf Next (Weiter).

- Wähle Deinen Ländercode aus, und gib Deine Mobiltelefonnummer inklusive Vorwahl ein. Wenn die Angaben korrekt sind, klicke auf Send authentication code (Authentifizierungscode senden).

- Du erhältst eine SMS mit einem Sicherheitscode. Gib den Code auf der Seite zur Zwei-Faktor-Authentifizierung ein, und klicke auf Enable (Aktivieren).

- Nachdem Du Deine Wiederherstellungscodes gespeichert und 2FA aktiviert hast, empfehlen wir Dir, Dich abzumelden und wieder bei Deinem Konto anzumelden. Bei Problemen wie einem vergessenen Passwort oder einem Tippfehler in Deiner E-Mail-Adresse kannst Du Wiederherstellungscodes verwenden, um auf Dein Konto zuzugreifen und das Problem zu beheben.

Zwei-Faktor-Authentifizierung mit einem Sicherheitsschlüssel konfigurieren

Nachdem Du 2FA mit einer mobilen App oder per SMS konfiguriert hast, kannst Du einen Sicherheitsschlüssel hinzufügen, zum Beispiel einen Fingerabdruckleser oder Windows Hello. Die Technologie, welche die Authentifizierung mit einem Sicherheitsschlüssel ermöglicht, heißt WebAuthn. WebAuthn ist der Nachfolger von U2F und arbeitet in allen modernen Browsern. Weitere Informationen findest du unter „WebAuthn" und „Can I Use" (Kann ich es verwenden).

Auf den meisten Geräten und Browsern kannst Du einen physikalischen Sicherheitsschlüssel über USB oder NFC verwenden. Einige Browser können Fingerabdruckleser, Gesichtserkennung oder Passwort / PIN als Sicherheitsschlüssel auf Deinem Gerät verwenden.

Die Authentifizierung mit einem Sicherheitsschlüssel ist zweitrangig gegenüber der Authentifizierung mit einer TOTP-Anwendung oder SMS. Wenn Du Deinen Sicherheitsschlüssel verlierst, kannst Du immer noch den Code Deines Telefons für die Anmeldung verwenden.

-

Du musst die 2FA bereits mit einer TOTP-Mobilanwendung oder SMS konfiguriert haben.

-

Stelle sicher, dass Du einen mit WebAuthn kompatiblen Sicherheitsschlüssel in Deinen Computer eingesteckt hast.

-

Klicke in der oberen rechten Ecke einer beliebigen Seite auf Dein Profilfoto und klicke dann auf Settings (Einstellungen).

-

Klicke in der Seitenleiste für Benutzereinstellungen auf Security (Sicherheit).

-

Klicke neben „Security keys“ (Sicherheitsschlüssel) auf Add (Hinzufügen).

-

Klicke unter „Security keys“ (Sicherheitsschlüssel) auf Register new security key (Neuen Sicherheitsschlüssel registrieren).

-

Gib einen Nicknamen für den Sicherheitsschlüssel ein, und klicke dann auf Add (Hinzufügen).

-

Aktiviere Deinen Sicherheitsschlüssel gemäß den Anweisungen in der Dokumentation des Schlüssels.

-

Bestätige, dass Du Deine Wiederherstellungscodes heruntergeladen hast und auf sie zugreifen kannst. Wenn Du das noch nicht getan hast oder einen anderen Satz an Codes verwenden möchtest, lade Deine Codes herunter und speichere sie an einem sicheren Ort. Wenn Du nicht mehr auf Dein Konto zugreifen kannst, kannst Du mit den Wiederherstellungscodes erneut Zugriff auf Dein Konto erlangen. Weitere Informationen findest Du unter „Dein Konto beim Verlust der 2FA-Anmeldeinformationen wiederherstellen.“

-

Nachdem Du Deine Wiederherstellungscodes gespeichert und 2FA aktiviert hast, empfehlen wir Dir, Dich abzumelden und wieder bei Deinem Konto anzumelden. Bei Problemen wie einem vergessenen Passwort oder einem Tippfehler in Deiner E-Mail-Adresse kannst Du Wiederherstellungscodes verwenden, um auf Dein Konto zuzugreifen und das Problem zu beheben.

Weiterführende Informationen

- „Informationen zur Zwei-Faktor-Authentifizierung“

- „Wiederherstellungsmethoden bei der Zwei-Faktor-Authentifizierung konfigurieren“

- „Mit Zwei-Faktor-Authentifizierung auf GitHub zugreifen“

- „Dein Konto beim Verlust der 2FA-Anmeldeinformationen wiederherstellen“

- „Ein persönliches Zugriffstoken für die Befehlszeile erstellen“

Were you able to find what you were looking for?

Thank you! Your feedback has been submitted.